چگونه از حملات باج افزارها جلوگیری کنیم

چگونه از حملات باج افزارها جلوگیری کنیم؟

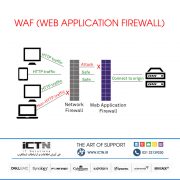

در این مقاله قصد داریم به چند راهکار ساده ولی بسیار مهم برای حفاظت کاربران و سیستم های آنها در برابر حمله باج افزارها اشاره کنیم. همانطور که میدانیم باج افزارها یک نوع پیچیده و پیشرفته از نرم افزارهای مخرب هستند که پس از ورود به سیستم قربانی از طریق هرزنامه های آلوده[۱] و یا بسته های نفوذی[۲](مجموعه ای از بدافزارها شامل داده ها و کدهای اجرایی مخرب هستند که از آسیب پذیری های نرم افزارها برای نفوذ بهره میبرند)، فایل های قربانی را از دسترس او خارج و برای ایجاد دسترسی مجدد او به اطلاعاتش درخواست پول می نمایند. تاکنون دو نوع از باج افزارها در فضای مجازی مشاهده شده اند:

- باج افزارهای رمزنگار[۳] که شامل الگوریتم های پیشرفته رمزنگاری (روش های تبدیل هش[۴]، زیرساخت کلید عمومی و…) هستند و فایل های قربانی را رمزنگاری کرده و برای رمزگشایی محتوای رمزنگاری شده از قربانی تقاضای پرداخت وجه می نمایند.

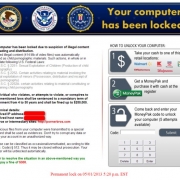

- باج افزارهای قفل کننده[۵] که سیستم عامل قربانی را قفل نموده و دسترسی به سیستم و یا هر برنامه ی دیگری را غیر ممکن میسازند، در این نوع از باج افزارها فایلهای قربانی رمزنگاری نمیشوند، اما حمله کنندگان برای ایجاد دسترسی مجدد درخواست وجه می نمایند.

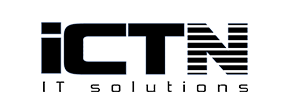

لازم به ذکر است از آنجایی که از ابتدای سال ۲۰۱۵ میلادی ظهور انواع متعدد باج افزارها رشدی چند برابری داشته است (به شکل زیر توجه کنید)، بعید نیست در هنگام نگارش این مقاله نیز انواع جدیدی به گونه های باج افزار افزوده شده باشد!!!

اما آنچه مسلم است، همواره پیشگیری بهتر از درمان است، بنابراین ذکر چند نکته بسیار مهم در این حوزه میتواند کاربران را از مواجهه با مشکلات آتی مصون نگه دارد:

- نسخه پشتیبان! نسخه پشتیبان و باز هم نسخه پشتیبان!

در اختیار داشتن یک نسخه پشتیبان بدین معنی است که اطلاعات شما برای همیشه از گزند باج افزارها در امان میماند. بهترین راهکار برای تهیه نسخه پشتیبان، ایجاد دو نسخه همزمان است، نسخه اول بر روی یک فضای ابری (استفاده از سرویسی که به طور خودکار عملیات پشتیبانگیری را انجام دهد) و نسخه دوم بر روی یک رسانه فیزیکی (مانند هاردهای اکسترنال، حافظه های فلش، لپتاپ و…). نکته قابل ذکر این است که پس از کامل شدن نسخه پشتیبان این ابزارها را از دستگاه خود جدا کنید. همچنین باید دقت کنید نسخه های پشتیبانی نیز به درستی محافظت شوند، زیرا همه ما تجربه پاک شدن اتفاقی فایلها و خراب شدن هارد درایوها را داریم.

- از یک آنتی ویروس قدرتمند استفاده کنید.

برای حفاظت سیستم خود دربرابر باج افزارها یک آنتی ویروس با ثبات و قدرتمند بر روی آنها نصب کنید. دقت کنید که بخشهای اکتشافی آنها که برای کشف و جلوگیری از نمونه های جدید و شناسایی نشده باج افزارها طراحی شده اند را غیرفعال نکنید.

- سیستم عامل و تمامی نرمافزارهای خود را به روز نگه دارید.

وقتی برای سیستم عامل شما و یا نرم افزارهای نصب شده روی آنها نسخه جدیدی منتشر میشود، این نسخههای جدید را نصب کنید و اگر نرم افزارها بخشی برای به روزرسانی خودکار دارند، آن را غیرفعال نکنید. (البته همانطور که می دانید در کشور ما بهتر است نسخه های جدید را خودتان نصب کنید.)

- به معنای واقعی کلمه، به هیچکس اعتماد نکنید.

هر حساب کاربری به طور بالقوه می تواند در معرض خطر باشد. پیوندهای مخرب میتوانند توسط حسابهای کاربری دوستان شما در یک شبکه اجتماعی، همکاران و یا یک همبازی در یک بازی آنلاین ارسال شوند. دقت کنید هرگز فایل های ضمیمه[۶] ، ایمیلی که از فرستنده ناشناس ارسال شده است را باز نکنید، مجرمان سایبری معمولا اقدام به انتشار ایمیلهای جعلی که بسیار شبیه ایمیلهای اطلاع رسانی و یا اخطار از یک فروشگاه آنلاین، یک بانک، پلیس، یک دادگاه و یا یک نهاد جمع آوری مالیات می کنند. دریافت کننده ناآگاه با کلیک کردن بر روی پیوند مخرب، بدافزار را بر روی سیستم خود دریافت و به اجرا در می آورند. به این عمل فیشینگ[۷] می گویند.

- گزینه “نمایش پسوند فایلها[۸]“ را در سیستم عامل خود فعال کنید.

این کار یافتن فایلهای بالقوه مخرب را بسیار آسانتر میکند. همچنین مراقب فایلهایی با پسوندهایی نظیر exe، vbs،scr باشید، کلاهبرداران به راحتی از پسوندهای مختلف برای مخفی کردن فایلهای مخرب خود استفاده میکنند.

- اگر یک فرایند[۹] ناشناس و یا مخرب را برروی سیستم خود کشف کردید، حتما و حتما، فوراً ارتباط خود را از اینترنت و یا شبکه خود قطع کنید. اینکار از پخش شدن آلودگی جلوگیری میکند.

“در پایان به عنوان یک توصیه، مد نظر داشته باشید که امنیت فرایندی همیشگی و مدت دار است، بنابراین به روز باشید و همواره علاوه برحساسیت نسبت به رویدادهای که در درون شبکه شما اتفاق میافتد، نسبت به اخبار و اطلاعات حوزه امنیت شبکه هوشیار باشید.“

[۱] malicious spam[۲] exploit kits[۳] Encrypting ransomware[۴] Hashing[۵] Locker ransomware[۶] Attachments[۷] Phishing[۸] Show file extensions[۹] Process

گردآوری و ترجمه: واحد امنیت شبکه ICTN

منبع: nomoreransom.org

دیدگاه خود را ثبت کنید

تمایل دارید در گفتگوها شرکت کنید؟در گفتگو ها شرکت کنید.